مهندسان دو روش امنیتی جدیدی کشف کردند که به طور موثر از مبدل های آنالوگ به دیجیتال در برابر، حملات قدرتمندی که هدف آنها سرقت داده های کاربر است محافظت می کند. برای آشنایی بیشتر با نحوه عملکرد این دو روش تا پایان مطلب با های فن تک همراه باشید.

محققان در حال یافتن راه های بهتری برای محافظت از گوشی های هوشمند هستند که، داده ها را از برنامه های مخربی که با کمک استراق سمع دستگاه های هوشمند، اطلاعات آن ها را سرقت می کنند، ایمن نگه می دارد.

بیشتر تلاش ها برای جلوگیری از این "حملات کانال جانبی" بر نقاط آسیب پذیر پردازنده های دیجیتال متمرکز شده است. به عنوان مثال، هکرها می توانند جریان الکتریکی گرفته شده توسط ساعت هوشمند CPU را اندازه گیری کرده و از آن برای بازسازی داده های مخفی در حال پردازش، مانند رمز عبور، استفاده کنند.

محققان دانشگاه MIT اخیرا مقاله ای را در مجله IEEE Journal of Solid-State Circuits منتشر کرده اند که نشان می دهد مبدل های آنالوگ به دیجیتال در دستگاه های هوشمند، سیگنال های دنیای واقعی که از طریق حسگرها دریافت و به مقادیر دیجیتالی که می توانند به صورت محاسباتی پردازش شوند، رمزگذاری می کنند، در برابر انرژی آسیب پذیر هستند. حملات کانال جانبی یک هکر می تواند جریان منبع تغذیه مبدل آنالوگ به دیجیتال را اندازه گیری کند و از الگوریتم های یادگیری ماشین برای بازسازی دقیق داده های خروجی استفاده کند.

اکنون، در دو مقاله تحقیقاتی جدید، مهندسان نشان میدهند که مبدلهای آنالوگ به دیجیتال نیز مستعد حملههای کانال جانبی هستند و تکنیکهایی را ارائه میکنند که به طور موثر هر دو حمله را می تواند مسدود کنند. تکنیک های آنها نسبت به سایر روش های امنیتی کارآمدتر و کم هزینه تر است.

Hae-Seung Lee، استاد مهندسی برق پیشرفته و پردازش سیگنال، مدیر آزمایشگاههای فناوری میکروسیستم، و نویسنده ارشد جدیدترین مقاله تحقیقاتی، میگوید به حداقل رساندن مصرف انرژی و هزینه، از عواملی حیاتی برای دستگاههای هوشمند قابل حمل هستند.

حملات کانال جانبی همیشه یک بازی موش و گربه است. اگر ما کار را انجام نمیدادیم، هکرها به احتمال زیاد این روشها را پیدا میکردند و از آنها برای حمله به مبدلهای آنالوگ به دیجیتال استفاده میکردند، بنابراین ما توانستیم از اقدام هکرها جلوگیری کنیم.»

همراهان لی در این مقاله شامل، نویسنده اول و دانشجوی فارغ التحصیل، Ruicong Chen، دانشجوی کارشناسی ارشد Hanrui Wang و آنانتا چاندراکاسان، رئیس دانشکده مهندسی MIT و پروفسور وانوار بوش در رشته مهندسی برق و علوم کامپیوتر بودند. این تحقیق در سمپوزیوم IEEE در مورد مدارهای VLSI ارائه خواهد شد.

یک حمله غیرتهاجمی

برای انجام یک حمله کانال جانبی برق، هکر معمولاً یک مقاومت را روی برد مدار دستگاه لحیم می کند تا میزان مصرف برق آن را اندازه گیری کند. امااین نوع حمله، یک حمله کانال جانبی الکترومغناطیسی غیرتهاجمی است. این عامل از یک پروب الکترومغناطیسی استفاده می کند که می تواند جریان الکتریکی را بدون دست زدن به دستگاه کنترل کند.

محققان نشان دادند که حمله کانال جانبی الکترومغناطیسی می تواند به اندازه، حمله کانال جانبی قدرت به مبدل آنالوگ به دیجیتال موثر باشد. حتی زمانی که کاوشگر در فاصله 1 سانتیمتری از تراشه قرار دارد. یک هکر می تواند از این حمله برای سرقت داده های خصوصی از یک دستگاه پزشکی قابل کاشت، استفاده کند.

برای خنثی کردن این حملات، محققان تصادفیسازی را به فرآیند تبدیل ADC اضافه کردند.

یک مبدل ADC یک ولتاژ ورودی ناشناخته، را از یک حسگر بیومتریک، می گیرد و آن را به یک مقدار دیجیتال تبدیل می کند. برای انجام این کار، ADC یک آستانه را برای محدوده ولتاژ خود تعیین می کند و از مداری به نام مقایسه کننده برای مقایسه ولتاژ ورودی با آستانه استفاده می کند. اگر مقایسه کننده متوجه شود که ورودی بزرگتر است، ADC یک آستانه جدید در نیمه بالایی محدوده تعیین می کند و مقایسه کننده را دوباره اجرا می کند.

این فرآیند تا زمانی ادامه می یابد که محدوده ناشناخته آنقدر کوچک شود که بتواند یک مقدار دیجیتال به ورودی اختصاص دهد.

ADC معمولاً آستانه ها را با استفاده از خازن ها تعیین می کند که در هنگام سوئیچ کردن، مقادیر متفاوتی جریان الکتریکی را می کشند. مهاجم میتواند منابع تغذیه را زیر نظر بگیرد و از آنها برای طراحی یک مدل یادگیری ماشینی استفاده کند که، دادههای خروجی را با دقت شگفتآوری بازسازی میکند.

تصادفی کردن فرآیند

برای جلوگیری از این امر، آشوک و همکارانش از یک مولد اعداد تصادفی برای تصمیم گیری در مورد زمان سوئیچ شدن هر خازن استفاده کردند. این تصادفیسازی ارتباط بین منابع تغذیه و دادههای خروجی را برای مهاجم سختتر میکند. تکنیک آنها همچنین مقایسه کننده را دائماً در حال اجرا نگه می دارد، که مانع از تعیین زمان شروع و پایان هر مرحله از تبدیل، توسط مهاجم می شود.

ایده این است که آنچه را که معمولاً یک فرآیند جستجوی دودویی است به قطعات کوچکتر تقسیم کنیم، جایی که تشخیص اینکه در چه مرحله ای از فرآیند جستجوی باینری هستید دشوار می شود. آشوک توضیح میدهد که با وارد کردن مقداری تصادفی در تبدیل، نشت مستقل از عملیات فردی است.

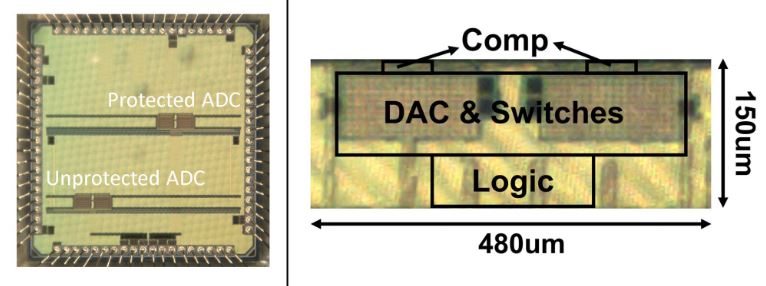

چن و همکارانش یک ADC ایجاد کردند که نقطه شروع فرآیند تبدیل را تصادفی می کند. این روش از دو مقایسه کننده و یک الگوریتم برای تنظیم تصادفی دو آستانه به جای یکی استفاده می کند، بنابراین میلیون ها راه ممکن وجود دارد که یک ADC بتواند به یک خروجی دیجیتال برسد. این امر تقریباً غیرممکن است که مهاجم بتواند شکل موج منبع تغذیه را با یک خروجی دیجیتال مرتبط کند.

استفاده از دو آستانه و تقسیم تراشه به دو نیمه نه تنها به نقاط شروع تصادفی اجازه می دهد، بلکه هرگونه تغییر سرعت را نیز حذف می کند، این کار باعث می شود دستگاه، تقریباً با سرعت یک ADC استاندارد کار کند.

هر دو روش در برابر برق و حملات کانال جانبی الکترومغناطیسی، بدون آسیب رساندن به عملکرد ADC مقاوم هستند. روش آشوک تنها به 14 درصد مساحت تراشه بیشتر نیاز داشت، در حالی که روش چن به هیچ منطقه اضافی نیاز نداشت. هر دو نسبت به سایر ADC های امن، انرژی بسیار کمتری مصرف می کنند.

هر تکنیک برای کاربرد خاصی طراحی شده است. طرح Ashok توسعه آن بسیار ساده است، که آن را برای برنامه های کم مصرف مانند دستگاه های هوشمند مناسب می کند. تکنیک Chen که پیچیدهتر است، برای برنامههای پرسرعت مانند پردازش ویدیو طراحی شده است.

در نیم قرن گذشته تحقیقات روی ADC، محققان بر بهبود قدرت، عملکرد یا ناحیه مدار تمرکز کرده اند. ما نشان دادیم که در نظر گرفتن جنبه امنیتی ADCها نیز بسیار مهم است. چن می گوید: ما ابعاد جدیدی به طراحان نشان دادیم، که باید در نظر بگیرند.

اکنون که آنها اثربخشی این روش ها را نشان داده اند، محققان قصد دارند از آنها برای توسعه تراشه های شناسایی محور استفاده کنند. در این تراشهها، حفاظت تنها زمانی فعال میشود که تراشه یک حمله کانال جانبی را تشخیص دهد، که میتواند با حفظ امنیت، کارایی انرژی را افزایش دهد.

برای ایجاد دستگاههای لبه کم مصرف ایمن، لازم است تک تک اجزای سیستم بهینه شود. مفهوم مدارهای آنالوگ ایمن و سیگنال مختلط یک جهت تحقیقاتی نسبتاً جدید و مهم است. تحقیقات ما نشان میدهد،اساساً میتوان با استفاده از پیشرفتهایی که در یادگیری ماشین و تکنیکهای اندازهگیری دقیق صورت گرفته، دادهها را در خروجی مبدلهای آنالوگ به دیجیتال با دقت بالا، استنتاج کرد. از طریق روشهای مدار بهینهشده مانند طرحهای سوئیچینگ بهینهسازی، میتوان مدارهای ایمن کانال جانبی برق و EM ایجاد کرد که ساخت سیستمهای کاملاً ایمن را ممکن میسازد. این در برنامه هایی مانند مراقبت های بهداشتی، که در آن حفظ حریم خصوصی داده ها بسیار مهم است، اهمیت ویژه ای دارد.